350 文字

2 分

SSLサイト運営者は一度確認した方がいい事

背景

- こちらの件。世の中騒がれて居なさすぎだなぁと思ってます。

- 【翻訳】GoogleがWebでのSHA-1の利用停止を急ぐ理由

- 要約:CSRの一方向ハッシュのアルゴリズムが脆弱だと、偽証明書の偽造リスクが高いですよ。

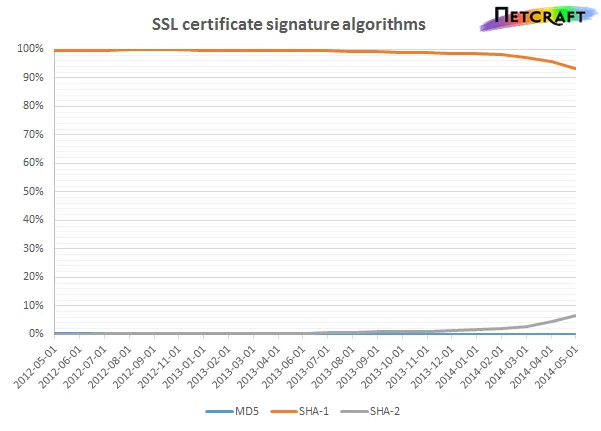

- 世の中の9割が未対応。

- opensslがデフォルトで作成するCSRはSHA1を使っています。そのため、Web上のほとんどのドキュメントはハッシュアルゴリズムオプションは指定していないので、デフォルトのSHA1が使われてしまっています。

- 特に、このCSR作成サービスとかは、MD5を使っていて、かなりやばいかも。

- そもそも、CSR作成してもらうと言うことは、秘密鍵の安全性の担保が自分の責任の範囲内で管理出来ないと思うけど。

CSRハッシュアルゴリズム確認方法

- ちょっと判定結果が怪しいけど、簡易的には以下で調べられます。

- CSRファイルから調べる

% openssl req -in server.csr -text | grep Signature Signature Algorithm: sha1WithRSAEncryptionこの結果が、sha1だったら、ちょっと危険。MD5なら、かなり危険。

SHA-256でCSRを作る方法

秘密鍵作って、CSR作る一通りの手順。

% openssl genrsa -rand /tmp/random -des3 2048 -o server.key% openssl req -new -sha256 -key server.key -out server.csr% openssl req -in server.csr -text | grep Signature Signature Algorithm: sha256WithRSAEncryption参考資料

SSLサイト運営者は一度確認した方がいい事

https://blog.teraren.com/posts/openssl-sha1-csr-hash/ 関連記事

この記事が役に立ったら

GitHub Sponsorsで応援できます